写在前面:

随着信息技术的迅猛发展,数据已成为企业最宝贵的资产之一。然而,数据安全问题也随之而来,如何确保数据的安全性、完整性和可用性,已成为企业面临的重要挑战。DSMM(数据安全能力成熟度模型)作为一种有效的数据安全管理和评估工具,为企业提供了明确的数据安全能力建设方向。

一、DSMM概述

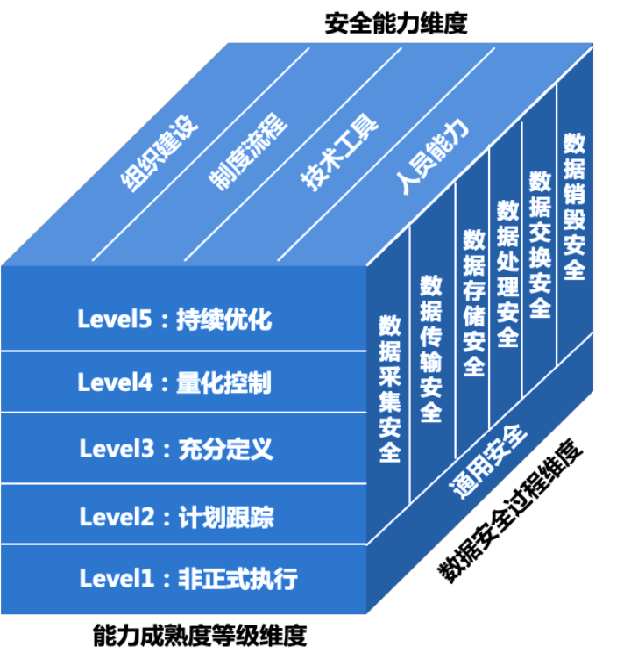

DSMM(数据安全能力成熟度模型)是依据GB/T 37988-2019《信息安全技术 数据安全能力成熟度模型》建立的数据安全保护体系。该模型以组织的数据为中心,围绕数据的采集、传输、存储、处理、交换、销毁等全生命周期,从组织建设、制度流程、技术工具、人员能力四个能力维度进行评价,分为1-5级成熟度。DSMM旨在帮助组织建立与业务紧密贴合的数据安全架构,提升数据安全水平。

二、基于DSMM的数据安全能力建设方案

基于DSMM的数据安全能力建设方案应包括以下内容:

- 明确数据安全目标和策略:组织应明确数据安全的目标和策略,确保数据安全与业务目标相一致。

- 建立健全数据安全组织架构:组织应建立专门的数据安全管理部门或委员会,负责数据安全的整体规划、协调和监督。

- 制定数据安全制度流程:组织应制定完善的数据安全制度流程,包括数据分类分级、安全要求及落地执行的一致性和有效性等。

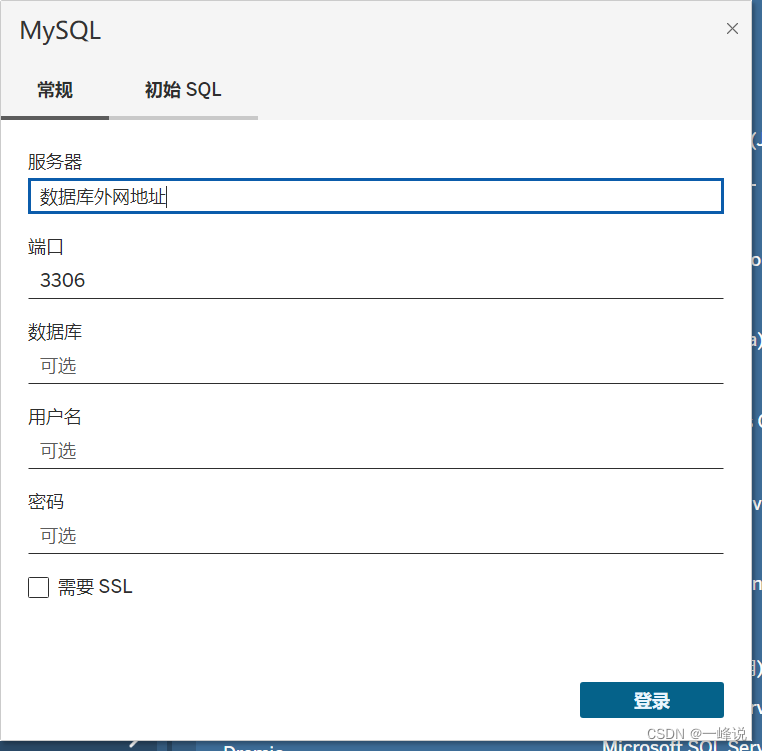

- 部署数据安全技术工具:组织应根据实际需求,选择合适的数据安全技术工具,包括加密、脱敏、防火墙等,以提升数据安全技术能力。

- 培养数据安全人员能力:组织应重视数据安全人员的培养和引进,确保数据安全人员具备足够的专业知识和技能。

三、落地性评估指标

为确保基于DSMM的数据安全能力建设方案的有效实施和持续改进,需要建立一套完整的落地性评估指标。以下是一组详细的评估指标:

(一)组织建设评估指标

- 数据安全组织架构的完整性:评估组织是否建立了专门的数据安全管理部门或委员会,以及该部门的组织架构是否完整、合理。

- 数据安全职责的明确性:评估组织是否明确了数据安全管理部门或委员会的职责和权限,以及各相关部门在数据安全工作中的职责和协作机制。

- 数据安全组织架构的适应性:评估组织的数据安全组织架构是否与业务发展和数据安全需求相适应,是否能够及时响应和应对数据安全风险。

(二)制度流程评估指标

- 数据安全制度流程的完善性:评估组织是否制定了完善的数据安全制度流程,包括数据分类分级、安全要求及落地执行的一致性和有效性等。

- 数据安全制度流程的执行力:评估组织是否按照数据安全制度流程执行相关操作,以及执行过程中是否存在违规行为或漏洞。

- 数据安全制度流程的更新与优化:评估组织是否定期对数据安全制度流程进行更新和优化,以适应新的业务需求和数据安全风险。

(三)技术工具评估指标

- 数据安全技术工具的部署情况:评估组织是否根据实际需求部署了合适的数据安全技术工具,包括加密、脱敏、防火墙等。

- 数据安全技术工具的有效性:评估组织的数据安全技术工具是否能够有效地保护数据安全,包括防止数据泄露、篡改和非法访问等。

- 数据安全技术工具的更新与维护:评估组织是否定期对数据安全技术工具进行更新和维护,以确保其持续有效性和安全性。

(四)人员能力评估指标

- 数据安全人员的专业知识和技能:评估数据安全人员是否具备足够的专业知识和技能,以应对各种数据安全挑战。

- 数据安全人员的培训和教育:评估组织是否定期对数据安全人员进行培训和教育,以提高其数据安全意识和技能水平。

- 数据安全人员的协作与沟通:评估数据安全人员之间以及与其他相关部门之间的协作和沟通情况,以确保数据安全工作的顺利开展。

(五)持续改进评估指标

- 数据安全风险评估与应对:评估组织是否定期对数据安全风险进行评估和应对,以确保及时发现和解决潜在的安全问题。

- 数据安全事件的处置与改进:评估组织在发生数据安全事件时的处置能力和改进措施,以确保类似事件不再发生或影响范围得到控制。

- 数据安全能力成熟度提升:评估组织在数据安全能力成熟度方面的提升情况,包括从低级别向高级别的跃迁以及整体数据安全水平的提升。

基于DSMM的数据安全能力建设方案的落地性评估是一个系统工程,需要从多个方面进行全面评估。一组详细的评估指标,包括组织建设、制度流程、技术工具、人员能力和持续改进等方面。这些指标可以为组织提供明确的评估方向和依据,有助于确保数据安全能力建设方案的有效实施和持续改进。同时,组织也应根据自身实际情况和业务需求,灵活调整和优化评估指标,以适应不断变化的数据安全环境。

数字化转型行业小伙伴可以加入我的星球,初衷成为各位数字化转型参考库,星球内容每周更新

个人工作经验资料全部放在这里,包含数据治理、数据要素、数据质量、数据安全、元数据、主数据、企业架构、DCMM、DSMM、CDGA、CDGP等各种数据相关材料

![[Redis]主从模式](https://img-blog.csdnimg.cn/direct/bc6902fb2d7446109d6e9993c6dda1f3.png)